Nuestros últimos artículos

Tecnología y web

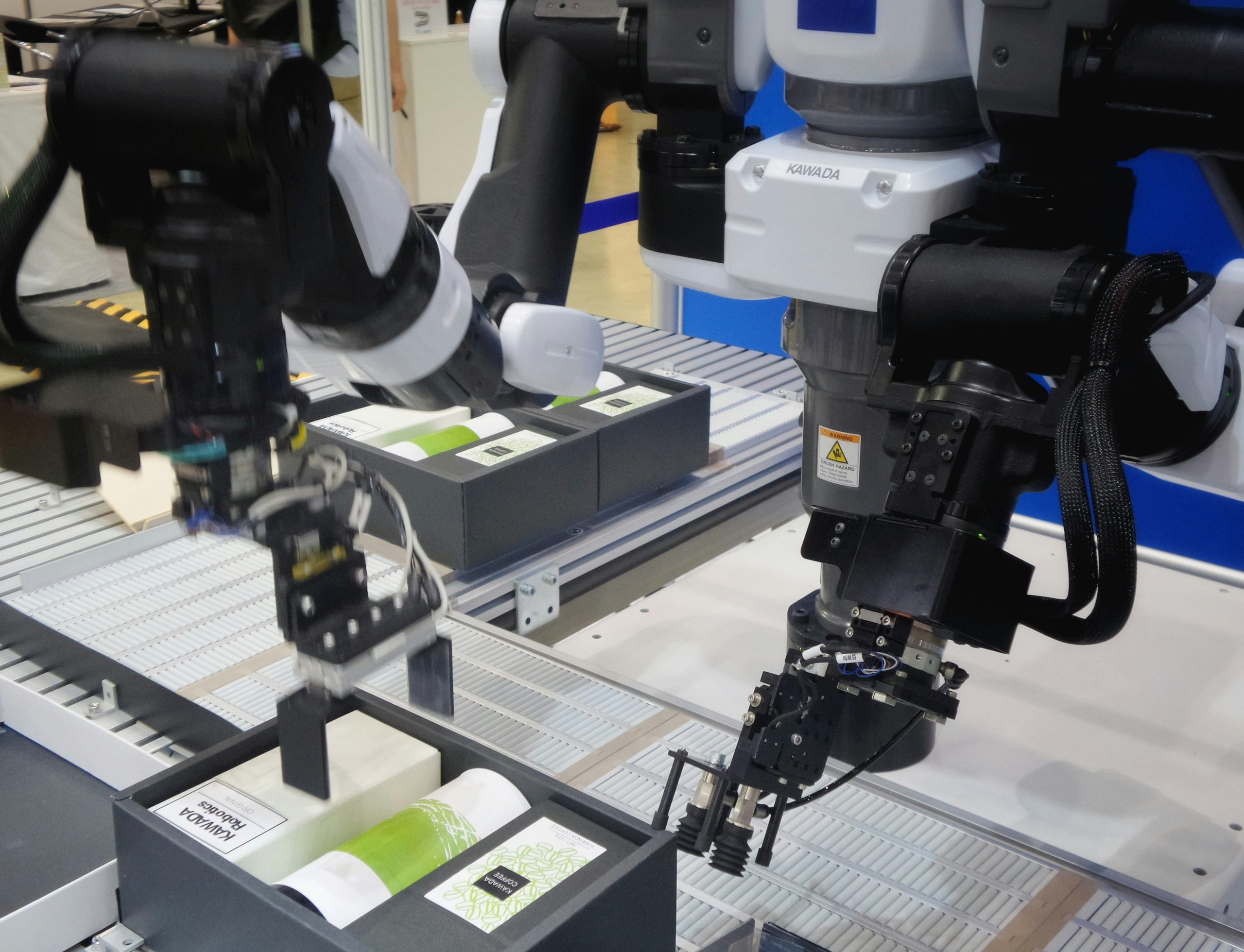

¿La Inteligencia Artificial está poniendo en peligro la seguridad cibernética?

Finanzas

Noticias Finanzas

Lo que sabemos de Satoshi Nakamoto, el creador del Bitcoin

El mundo de las criptomonedas ha tomado un gran auge en la última década gracias al desarrollo y expansión del …

Tecnología y Web

Tecnología y web

¿Puede la inteligencia artificial revolucionar por completo la educación superior? Descubre cómo en Congreso Futuro

Automatización de tareas académicas y administrativas Una de las áreas donde la IA ya está …

Top articulos

Nuestros expedientes

Todavía no hay contenido que mostrar aquí.

Noticias

Lo que sabemos de Satoshi Nakamoto, el creador del Bitcoin

El mundo de las criptomonedas ha tomado un gran auge en la última década gracias …

Mbappe acepta la propuesta del Real Madrid: anuncio oficial en breve

El mundo del fútbol se encuentra en suspenso desde hace días a la espera de …

El desafío del ChatGPT: ¿Adiós a la eficacia de OpenAI?

En los últimos años, el avance de la inteligencia artificial ha sido realmente sorprendente, y …

Un incremento sorprendente: El precio de la luz alcanza un nuevo máximo

El día sábado, el precio de la luz en el mercado mayorista ha experimentado una …

El precio del Bitcoin en 2023: ¿alcanzará récords históricos?

A lo largo de su historia, el precio del bitcoin ha experimentado fluctuaciones significativas, desde …